الأقسام

الرقابة الإلكترونية في لبنان: قضية المنصّات الإلكترونية لسعر الصرف

مع استمرار تدهور الوضع الاقتصادي اللبناني، بلغ السعر غير الرسمي لليرة اللبنانية مقابل الدولار الأميركي أعلى معدّلاته في بداية شهر…

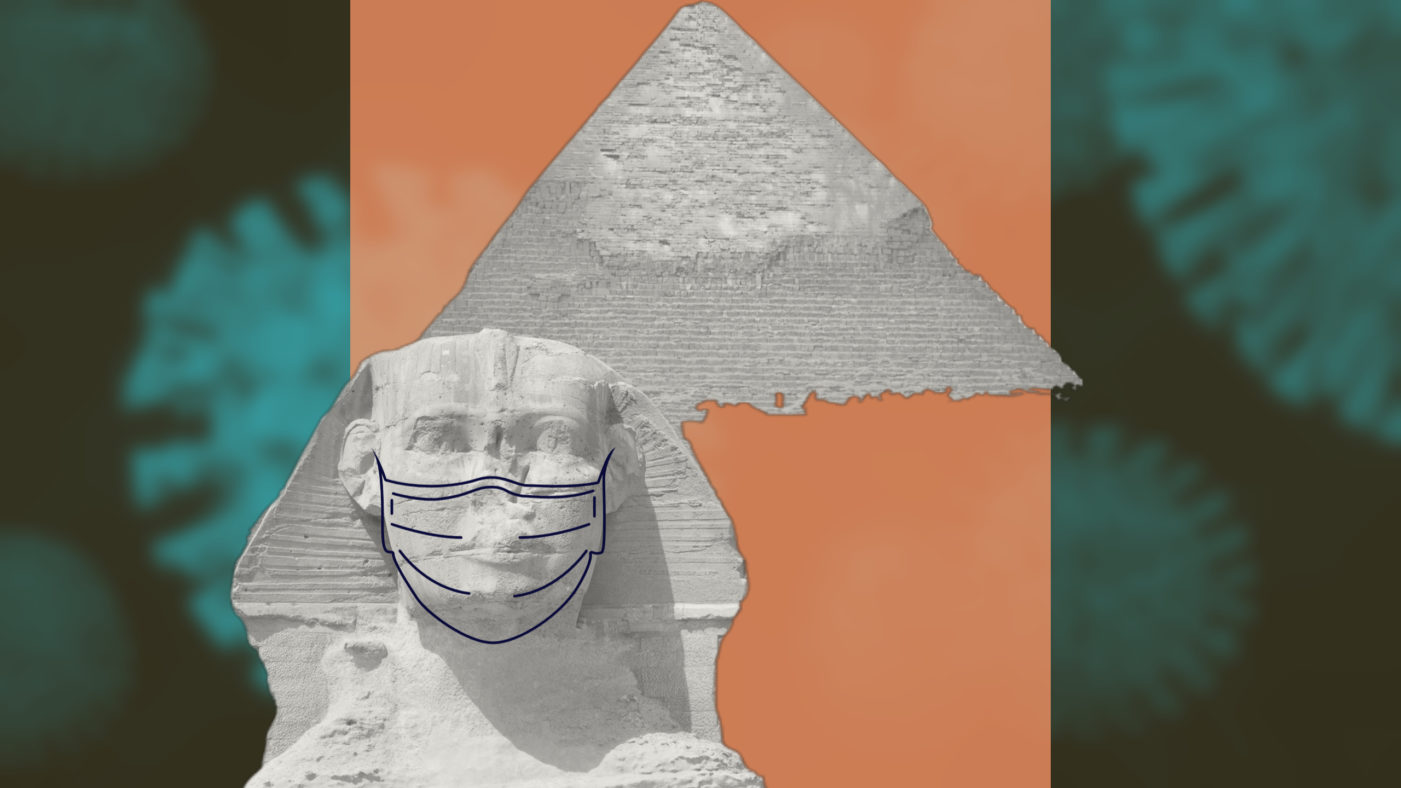

محاكمات كورونا في مصر: بين الأخبار الكاذبة وتجريم نشر المعلومات

مع ارتفاع أعداد المصابين بفيروس كورونا (كوفيد-19) في مصر، ازداد تقييد حرية التعبير والرأي وتجريم الحقّ فى تداول المعلومات، حيث…

مقارنة بين الخصوصية والأمان التي توفرها تطبيقات التراسل الفوري [إنفوغرافيك]

يوجد الكثير من تطبيقات التراسل الفوري التي يعتمد عليها المستخدمات والمستخدمون في ممارساتهم/ن الاعتيادية اليومية، سواء على مستوى التواصل الشخصي…

عمليات ضبط الأجهزة في لبنان: تقييم الإطار القانوني المتعلّق بعمليات ضبط الأجهزة [تقرير]

شهدنا خلال السنتَيْن الماضيتَيْن ازديادًا ملحوظًا في حالات ضبط الأجهزة من قبل القوى الأمنية في لبنان، وهي ظاهرة ازدادَ بروزُها…

عن هاتف لقمان سليم وخصوصيته

بعد اغتيال الكاتب لقمان سليم، يجري الحديث عن تسليم هاتفه الشخصي للتحقيق، مما يفتح موضوع خرق “خصوصية الضحية“. هناك عدّة…

أزمة حرية التعبير في ‘جمهورية فيسبوك’ التونسية

استدعت الشرطة التونسية مصمّمة الأزياء مريم البريبري في 8 تشرين الأول/أكتوبر الماضي بعد مشاركاتها في المظاهرات. لم تستغرب الأمر، فهي…