مع استمرار حرب غزّة التي بدأت في 7 تشرين الأول/أكتوبر، وما ترافق معها من رقابة، وحظرٍ مظلّل، وغيرهما من التحيزات التي أظهرتها شركات التكنولوجيا، لاحظنا تصاعد وتيرة الهجمات الإلكترونية التي تنوّعت بين التحرّش، وانتشار الأخبار الكاذبة، وخطاب الكراهية، وروابط التصيّد الاحتيالية، والبرامج الضارة، وغيرها من الوسائل التي ليس لها إلا هدفٌ واحد، وهو التستّر على الحقيقة.

وبما أنّ الواقع غالباً ما يشكّل عاملاً مؤثراً ومتحكّماً في ما يجري في عالم الإنترنت، أخذت “منصة دعم السلامة الرقمية” في “سمكس” على عاتقها عرض كيفية لعب روابط التصيد دوراً في الحرب المستعرة في غزّة.

لم يكن يوماً استهداف مشرفي/ات الصفحات وأصحاب الحسابات من خلال روابط التصيّد أمراً غيرَ شائع، إلا أنّ وتيرته تزداد أثناء الحروب والأزمات العالمية. الحالة التي نستعرضها في هذه المقالة تعود إلى تموز/يوليو الماضي، وتوضح الكثير حول اتجاهات نماذج الذكاء الاصطناعي وما نشهده في الآونة الأخيرة.

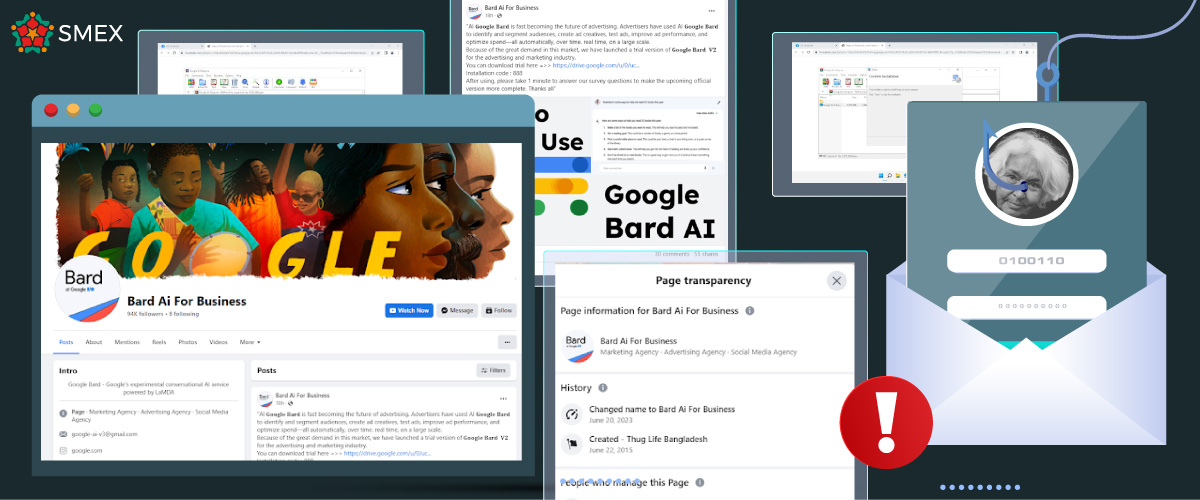

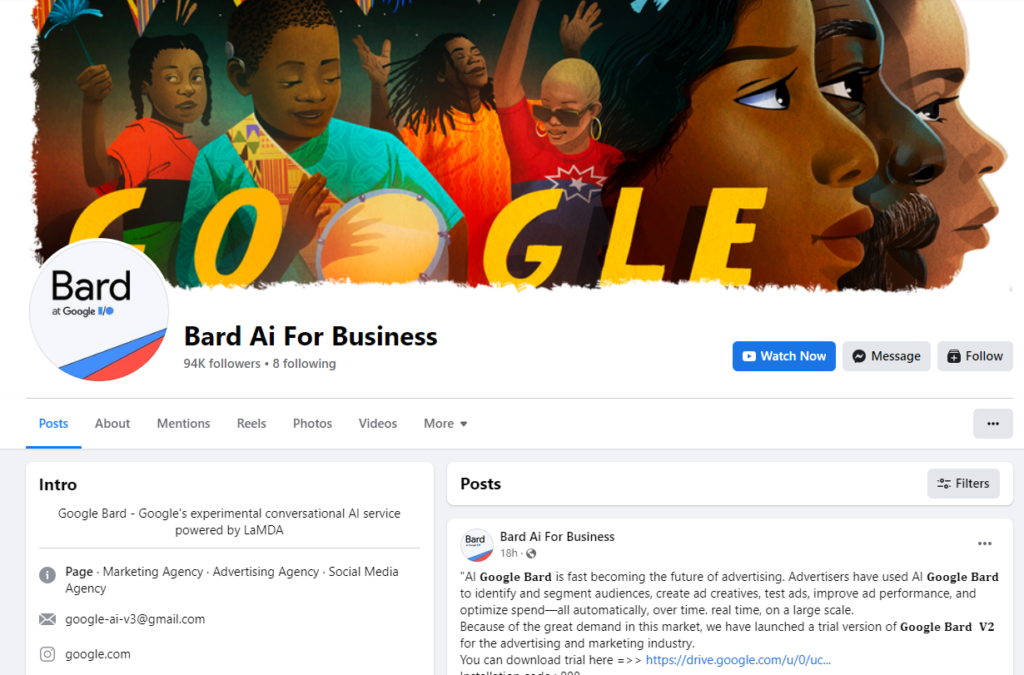

في 7 تموز/يوليو، تلقت “منصة دعم السلامة الرقميّة” قضيةً تتعلق بصفحة على موقع “فيسبوك”، يتابعها أكثر من 400 ألف مستخدم/ة، وتعود للمؤلفة والكاتبة المصريّة الراحلة نوال السعداوي. المشكلة بدأت عندما واجه المشرف على الصفحة أثناء تصفّحه الموقع، صفحةً وهميّة تدعي أنها تعود إلى وكالة التسويق التي طوّرتها “لامدا” (LaMDA) ، والمخصّصة للتسويق لنموذج الذكاء الاصطناعي “بارد” (Bard) من “غوغل”. كان للصفحة الوهميّة نحو 94000 متابع/ة، وبدت ذات مصداقية كافية دفعت المشرف إلى النقر على أحد الروابط التي نشرتها.

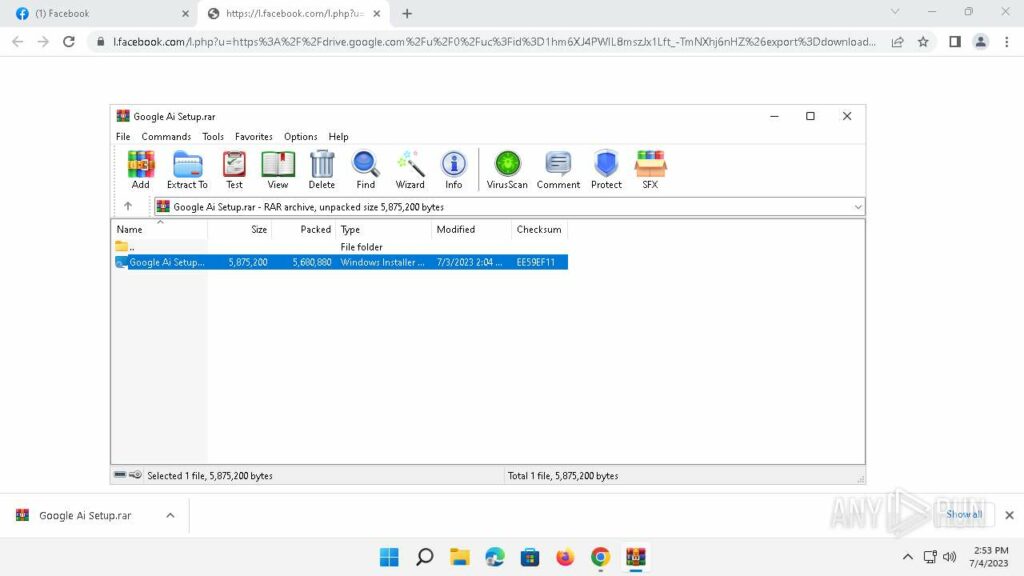

بدا الرابط موثوقاً، واجتاز اختبار منصة “فايروس توتال” (Virustotal) لفحص وتحليل البرامج الضارة. بعد النقر على الرابط، طُلب من المشرف إدخال كلمة مرور الحساب، ليفقد بعدها مباشرة القدرة على الوصول إلى الصفحة.

كشف الفحص الذي أجرته “منصة دعم السلامة الرقمية” أنّ تاريخ الصفحة نفسه مقلق، إذ أطلقت في حزيران/ يونيو 2015 باسم “ثاغ لايف بنغلادش” (Thug Life Bangladesh). لكن في حزيران/يونيو 2023، تغيّر اسم الصفحة فجأة إلى “بارد إي آي فور بزنس” (Bard AI For Business)، مما أثار مخاوف حول احتماليّة وقوع حادث اختراق. بالإضافة إلى ذلك، كان هناك تغيّرٌ ملحوظ في نوع المحتوى المنشور على الصفحة، إذ توقّفت عن نشر الـ”ميمز” (Memes) كما كانت تفعل سابقاً، وصارت تروّج لنموذج الذكاء الاصطناعي “بارد”، مع تضمين رابط التصيّد نفسه تقريباً في كافة المنشورات.

بعد التعمق بالتحقيق، تبيّن أنّه وبعد نقر المستخدم/ة على أحد روابط التصيّد، جرى تنزيل ملحق “غوغل ترانسليت” (Google Translate) مزيّف وإضافته إلى “كروم” (Chrome). وقد تبيّن أيضاً أنّ ملفات تعريف الارتباط (cookies)، وهي ملفات نصية يرسلها موقع الويب إلى المتصفّح ويخزّنها على الجهاز، وتحتوي على معلوماتٍ حول زيارات مواقع الويب، مثل تفضيلات المستخدمين/ات ومعلومات تسجيل الدخول التي تحتوي على بيانات اعتمادهم/ن، حُظرت من الاتصال بقاعدة بيانات “فيسبوك” حيث تُخزّن بيانات الاعتماد عادةً، وأرسلت من خلال ملحق “غوغل ترانسليت” المزيّف لتُحفظ في جدول بيانات.

تمكّن فريق “منصة دعم السلامة الرقمية” في “سمكس” من استعادة قدرة المستخدمين/ات على الوصول إلى حساباتهم المخترقة في غضون ساعات، إلا أنّ “ميتا” لم تُزل الصفحة فوراً على الرغم من جهود المنصة، وحذفت الصفحة فيما بعد.

نظراً لأن هجمات التصيّد الاحتيالي أصبحت أكثر اعتماداً على تقنيات الهندسة الاجتماعية، التي تسمح للمهاجمين بشنّ هجماتهم/ن عن طريق روابط تبدو موثوقة وتقود إلى مواقع ذات مصداقية، أو رسائل عبر البريد الإلكتروني، أو دعواتٍ لمؤتمرات، ننصح مستخدمي/ات الإنترنت بتوخي الحذر قبل النقر على أي رابط عبر الإنترنت.

تنصح “منصة دعم السلامة الرقمية” في “سمكس” باختيار الروابط التي يضغطون عليها بعناية، وخاصة تلك التي تشاركها مصادر غير معروفة أو مشكوك بأمرها. إليكم/ المزيد من النصائح التي سوف تساعدكم/ن على تعزيز سلامتكم/ن في مساحات الإنترنت:

- قبل إدخال أي معلومات مهمة، مثل كلمات المرور والتفاصيل المصرفية وعناوين السكن، تأكدوا من أن الصفحة التي تعملون عليها آمنةً وموثوقة.

- خذوا بعين الاعتبار أنّ الشركات ذات المصداقية عادةً ما تُدرج اسم نطاقها (Domain name) في عناوين البريد الإلكتروني الخاصة بها.

- إذا تلقيتم بريداً إلكترونياً يحتوي على رابط، يمكنكم معرفة الوجهة الذي سيرشدكم/ن إليها عن طريق تمرير مؤشّر الـ”ماوس” فوقه، بحيث يظهر عنوان بروتوكول الإنترنت (IP) أو عنوان الويب. يمكن أن تساعدكم هذه التقنية على كشف رابط التصّيد.

- عادةً ما ترسل الشركات المعروفة، مثل “غوغل” و”مايكروسوفت”، رسائل البريد الإلكتروني مرفقةً باسم المُستلِم. إذا لم يظهر اسمكم/ن بشكل صحيح في البريد الإلكتروني، فمن المحتمل أن تكون الرسالة التي وصلتكم هي رسالة تصيّد.

- تحاول رسائل التصيد الاحتيالي أيضاً إشعار المُستلِم بشيء من الخوف أو الإثارة، فتستخدم جملاً مثل “إذا لم تنقر على هذا الرابط سوف يتمّ تعطيل بريدك الإلكتروني”، أو “لن تحصل على الهدايا المجانية”. في حال لم تكونوا منتظرين تلقّي رسالة من الشركة، يُرجّح أن تكون رسائل تصيّد احتيالي.

- تحقّقوا من خانات المُرسِل (From) والمُرسَل إليه (To)، وإذا تبيّن أنّ الرسالة الإلكترونية لم تكن موجّهة إلى عنوان بريدكم الإلكتروني مباشرة، قد تكون رسالة احتيالية. إذا بدا مصدر البريد الإلكتروني سليماً وشرعياً، يُحتمل أن يكون المُرسِل قد استخدم تقنيات التخفّي في عنوان البريد الإلكتروني.

- تستخدم المؤسسات الشرعية “نطاقات المستوى الأعلى” (Top-Level Domain) المعروفة، في حين تستخدم الصفحات الوهميّة نطاقات مثل “club” و”win” و “Tech” وغيرها. على سبيل المثال، يستحيل أن ترسل لكم/ن شركة “طيران الإمارات” رابطاً ينتهي بنطاق “club” فهي تمتلك عنواناً على نطاق “com”، ولن تقوم بإعادة توجيهكم إلى نطاقٍ مشكوك بأمره. إذا لم تكونوا متأكدين تماماً من النطاق الحقيقي، يمكنكم/ن البحث عنه عن طريق محركات البحث.

- غالباً ما تكون أسماء النطاقات المعقدة التي تحتوي على العديد من الشرطات والأرقام والنقاط روابط وهمية. على سبيل المثال، يُرجّح أن يكون هذا الرابط http://freeticket-xn--8973.smexclub[.]win رابط تصيّد.

- كلمات مثل “عاجل” (Urgent) أو “مبروك” (GREETING) أو الكلمات الأخرى التي تحثّ الشخص على اتخاذ إجراء فوري غالباً ما تُستخدم بهدف التصيّد. تُستخدم عبارات مثل “إذا لم تفعل كذا وكذا على موقع ’آبل‘ خلال الساعات الأربع والعشرين المقبلة سيحصل كذا وكذا”. في حال لم تكونوا منتظرين تلقّي رسالة من الشركة، يُستبعد أن تصلكم/ن رسالة بريد إلكتروني عنوانها “عاجل”. احذروا الرسائل التي تحتوي على هذه الكلمات.

- تعتمد الغالبية العظمى من الشركات الكبرى بروتوكول نقل النص التشعبي الآمن (HTTPS). لذلك، إذا لم تروا علامة القفل في خانة عنوان (URL)، فلا تكملوا التصفّح. يكون هذا القفل ذا لونٍ أخضر في متصفح “فاير فوكس” (Firefox)، بينما يكون ذا لونٍ داكنٍ في متصفّح “كروم” (Google Chrome) بحيث يجب النقر عليه لقراءة التشفير.

- الصفحات التي توجّهكم/ن إليها روابط التصّيد تطلب منكم معلوماتٍ شخصية في أغلب الأحيان. على سبيل المثال، قد تطلب هذه الصفحات اسمكم ورقم هاتفكم و/أو عنوان بريدكم الإلكتروني. حتى لو كانت هذه الصفحات لا تجمع كلمات مرور، يعتبر جمع المعلومات الشخصية الأخرى جزءاً أساسياً من مرحلة الاستطلاع التي تسبق حملات الاختراق والقرصنة. لا تقدّموا أيّ معلوماتٍ شخصية لموقع إلكتروني لا تثقون به.