أكّدت شركة “تويتر” يوم أمس 16 تموز/يوليو حصول “حادث أمني” لعدد من الحسابات الموثّقة على منصّتها، مضيفة أنّها تحقّق في الموضوع وتعمل على إيجاد حلّ له. وعمدت “تويتر” إلى تقييد حركة الحسابات الموثّقة وإقفال الحسابات المتضرّرة لبعض الوقت ومنعها عن التغريد وتغيير كلمات المرور، في حين بقي بعضها مقيّداً حتّى الآن، حيث قالت الشركة إنّها ستعيد هذه الحسابات إلى أصحابها ريثما تنتهي عملية تأمينها.

كما كشفت “تويتر” أنّها تعتقد أنّ الاختراق قد حصل عن طريق تنفيذ هجوم هندسة اجتماعية نجح في استهداف بعض موظفي الشركة من أجل الوصول إلى الأنظمة والأدوات الداخلية، وبالتالي نشر تغريدات من حسابات المستخدمين. وأكّدت أنّها اتخذت الخطوات اللازمة للحدّ من الوصول إلى الأنظمة والأدوات الداخلية، وأنّها ستعلن عن المزيد من المعلومات بعد انتهاء التحقيقات التي تجريها.

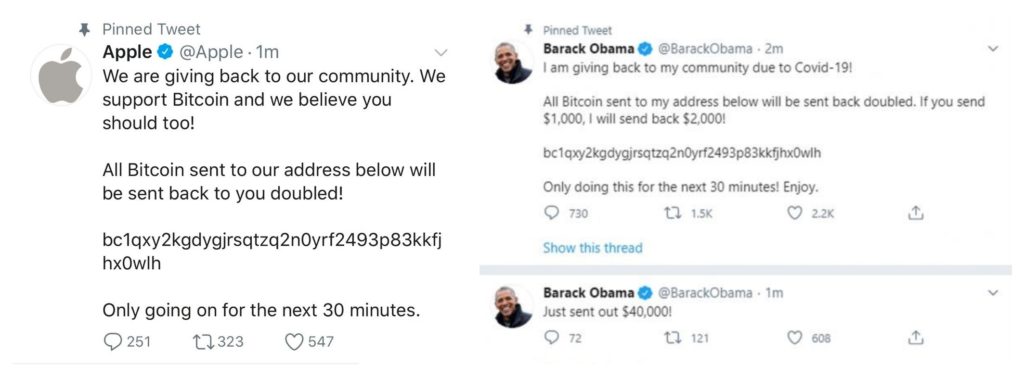

وكانت بعض حسابات “تويتر” الموثّقة العائدة لمشاهير قد تعرّضت للاختراق من قبل مجموعات نشرت على الحسابات رسائل تطلب التبرّع بعملة “بيتكوين” الرقمية و”بمضاعفة التبرّعات في غضون 30 دقيقة” ما يعني أنّ المهاجمين كانوا يعرفون أنّ هذه الرسائل لن تبقى طويلاً.

طالت عملية الاختراق حسابات مشاهير مثل الرئيس الأميركي السابق باراك أوباما، والمرشّح للانتخابات الرئاسية الحالية جو بايدن، ومؤسّس شركة “مايكروسوفت” بيل غيتس،ومؤسّس شركة “تسلا” إلون ماسك، ومؤسّس شركة “أمازون” جوزف بيزوس، رجل الأعمال مايك بلومبرغ، والملياردير الأميركي وارين بافيت.

ليست هذه المرّة الأولى التي يحصل فيها اختراق لحسابات كبيرة على “تويتر”، في العام الماضي تعرّضت بعض حسابات المشاهير حتّى حساب مؤسّس “تويتر”، جاك دورثي، إلى الخرق لمدّة 20 دقيقة حيث نشر المهاجم تغريدة من حساب دورثي قال فيها “إنّ ألمانيا النازية لم ترتكب أيّ خطأ”. وكانت نقطة الضعف في ذلك الوقت تكمن في ارتباط شرائح الهاتف وأرقامها المرتبطة بحسابات “تويتر” حسبما قالت الشركة، حيث استطاع المهاجمون إنشاء رسائل نصية وإرسالها عن طريق محاكاة شرائح الهاتف وأرقامها المرتبطة بالحسابات ما أدّى بالتالي إلى ظهور هذه الرسائل على الحسابات نفسها.

تؤكّد عملية الاختراق التي حصلت مع “تويتر” على أهمّية حماية حساباتنا كأفراد لما لذلك من تأثير كبير على أمن المؤسّسة التي نعمل فيها. ولذلك، من الضروري دائماً الانتباه إلى أبسط أساسيات الحماية وعدم الاستخفاف بأيّ إجراء وقائيّ. فيما يلي بعض النصائح حول حماية الحسابات على مواقع التواصل وغيرها من المنصات:

- غيّروا كلمات المرور التي تستخدمونها إلى جمل مرور (أكثر من 14 حرفاً مع أشكال مميزة)، ولا تستخدموا كلمة المرور نفسه لكل الحسابات.

- فعّلوا خاصية التحقّق الثنائي (two-factor authentication) على كل حساباتكم على الويب، ويجري ذلك عبر تنزيل تطبيق توثيق مثل Google Authenticator حيث يُعرّف إلى حساباتكم ويصدر رمزاً يتغيّر كل 30 ثانية. لن يستطيع أحد، حتى لو امتلك كلمة المرور، الدخول إلى حساباتكم من دون الرمز الذي يصدره تطبيق التوثيق.

- استخدموا مدير كلمات مرور (password manager) لحماية كلمات المرور الخاصة بالعمل. (يمكنكم إنشاء حساب خاص لاستخدامكم الشخصي).

- استخدموا تطبيقاً آمناً لإنشاء شبكة افتراضية خاصة (VPN) تصعّب على أي كان اختراق حزم الإنترنت أثناء عملكم.

- لا تضغطوا على أي رابط غريب يصلكم، وتأكدوا دائماً من أمان الروابط التي تفتحونها، خصوصاً تلك المتعلقة بالعمل. وفي حال كانت لا تستخدم طبقة الحماية https بدلاً من http أخبروا شركتكم/مؤسستكم بذلك.

- تحقّقوا من تطبيقات الطرف الثالث التي سمحتم لها بالولوج إلى حسابكم واستخدامه لتسجيل الدخول وأزيلوها.

وفي حال كنتم تعملون عن بعد، فإنّ الخطوات التالي قد تكون مفيدة أيضاً لحماية أجهزتكم وأجهزة المؤسّسة التي تعملون معها:

- تأكدوا من مزود خدمة الإنترنت لديكم: هل هو مرخّص؟ هل يأخذ بعين الاعتبار خصوصية بياناتكم؟ (وجدنا في بحث أجريناه أن في لبنان 114 شركة إنترنت مرخصة، يمتلك 39 منها موقعاً إلكترونياً و3 فقط ينشرون سياسة الخصوصية وشروط الاستخدام).

- استخدموا تطبيقاً آمناً لإنشاء شبكة افتراضية خاصة (VPN) تصعّب على أي كان اختراق حزم الإنترنت أثناء عملكم/ خصوصاً إذا كنتم تتعاملون مع مزود إنترنت غير مرخّص.

- ضعوا جملة مرور قوية لآلات تحويل الإنترنت (routers) والمودم (modem). واحموا الأجهزة التي تستخدمونها للعمل بكلمة مرور قوية: يمكن وضع كلمة مرور تتألف من أكثر من 12 حرفاً للابتوب ويمكن أيضاً وضع كلمة مرور لأقراص الذاكرة.

- استخدموا مدير كلمات مرور (password manager) لحماية كلمات المرور الخاصة بالعمل. (يمكنكم إنشاء حساب خاص لاستخدامكم الشخصي).

- استخدموا لابتوب العمل إن أمكن ولا تضعوا أي معلومات شخصية على الجهاز الذي تستخدمونه للعمل.

- استخدموا برمجيات رسمية وآمنة لمكافحة الفيروسات الرقمية مثل “إيه في جي” (AVG) و”أفاست” (Avast)، واستخدموا تطبيق “مالويربايتس” (Malwarebytes) للحماية من البرمجيات الخبيثة. وتحققوا دائماً من أنّ برمجيات مكافحة الفيروسات محدثّة باستمرار، وكذلك حدثوا نظام التشغيل الذي تستخدمونه على الجهاز.

- لا تضغطوا على أيّ رابط غريب يصلكم، وتأكدوا دائماً من أمان الروابط التي تفتحونها، خصوصاً تلك المتعلقة بالعمل. وفي حال كانت لا تستخدم طبقة الحماية https بدلاً من http أخبروا شركتكم/مؤسستكم بذلك.

- للاجتماعات الافتراضية استخدموا منصة وتطبيق “جيتسي” (Jitsi) مفتوحة المصدر والتي يمكن المشاركة فيها من دون الحاجة إلى التسجيل باستخدام الإيميل أو رقم الهاتف.

- وللتراسل استخدموا تطبيقات محادثة آمنة مثل “سيغنال” (Signal) و”واير” (Wire).